Všetko, čo potrebujete vedieť, keď je počítač Mac infikovaný novým malvérom Silver Sparrow (09.15.25)

Ak si myslíte, že váš Mac je chránený pred škodlivým softvérom, zamyslite sa. Autori malvéru sa stali zručnými vo využívaní zraniteľností rôznych platforiem vrátane macOS. Je to zrejmé z predchádzajúcich infekcií škodlivým softvérom, ktoré sa zameriavali na počítače Mac, vrátane škodlivého softvéru Shlayer a škodlivého softvéru Top Results.

Čo je malwarový program Silver Sparrow pre macOS?Nedávno výskumníci v oblasti zabezpečenia Red Canary, Malwarebytes a VMware Carbon Black. objavili nový malvér pre macOS, ktorý infikoval viac ako 40 000 počítačov Mac po celom svete. Táto nová hrozba sa volá Silver Sparrow. Podľa spoločnosti Malwarebytes sa škodlivý softvér rozšíril do 153 krajín, pričom najvyššiu koncentráciu majú USA, Spojené kráľovstvo, Kanada, Francúzsko a Nemecko. Nie je jasné, koľko z týchto 40 000 je počítačov M1 Mac a nevieme presne, ako vyzerá distribúcia.

Vedci poznamenali, že hoci Silver Sparrow predstavuje primerane vážnu hrozbu pre infikované zariadenie, nevykazuje žiadne škodlivé správanie, ktoré sa od bežného adware pre macOS často očakáva. Vďaka tomu je malware viac zmätený, pretože bezpečnostní experti vôbec netušia, na čo bol malware navrhnutý.

Vedci si však všimli, že škodlivý softvér bol pripravený kedykoľvek poskytnúť škodlivé užitočné množstvo. Po vyšetrení kmeň škodlivého softvéru macOS Silver Sparrow nikdy nepreniesol na infikované zariadenia škodlivé užitočné zaťaženie, ale varoval postihnutých používateľov počítačov Mac, že napriek jeho nečinnému správaniu predstavuje stále značné riziká.

Aj keď vedci nepozorovali, že by Silver Sparrow priniesol ďalšie škodlivé užitočné zaťaženie, jeho kompatibilita s čipmi M1, globálny dosah, vysoká miera infekcie a operačná vyspelosť robí Silver Sparrow primerane vážnou hrozbou. Bezpečnostní experti tiež zistili, že škodlivý softvér pre Mac je kompatibilný s procesormi Intel aj Apple Silicon.

Tu je hrubá časová os vývoja tohto škodlivého softvéru:

- August 18. 2020: Malware verzia 1 (iná ako verzia M1) doména spätného volania api.mobiletraits [.] Com created

- 31. augusta 2020: Malware verzia 1 (iná ako M1 verzia) odoslaná spoločnosti VirusTotal

- 2. september 2020: súbor version.json videný počas vykonávania malvéru verzie 2 odoslaný spoločnosti VirusTotal

- 5. decembra 2020: doména spätného volania malvéru verzie 2 (verzia M1) vytvorila api.specialattributy [.] com created

- 22. januára 2021: súbor PKG verzie 2 (obsahujúci binárny súbor M1) odoslaný spoločnosti VirusTotal

- 26. januára 2021: Red Canary detekuje malvér Silver Sparrow verzie 1

- 9. februára 2021: Red Canary detekuje malvér Silver Sparrow verzie 2 (verzia M1)

Bezpečnostná firma Red Canary objavila nový malware, ktorý je zameraný na počítače Mac vybavené novými procesormi M1. Malvér má názov Silver Sparrow a na vykonávanie príkazov používa Javascript API rozhrania MacOS Installer. Tu je potrebné vedieť.

Nikto nevie presne. Raz na počítači Mac Silver Sparrow sa pripája k serveru raz za hodinu. Výskumní pracovníci v oblasti bezpečnosti sa obávajú, že by sa mohol pripraviť na veľký útok.

Bezpečnostná spoločnosť Red Canary sa domnieva, že hoci spoločnosť Silver Sparrow zatiaľ priniesla škodlivé užitočné množstvo, mohla by predstavovať pomerne vážnu hrozbu.

Malvér sa stal pozoruhodným, pretože sa spúšťa na čipe M1 spoločnosti Apple. To nemusí nevyhnutne znamenať, že zločinci sa konkrétne zameriavajú na počítače Mac M1, skôr to naznačuje, že môžu byť infikované počítače Mac M1 aj Intel Mac.

Je známe, že infikované počítače kontaktujú server raz za hodinu. , takže to môže byť nejaká forma prípravy na veľký útok.

Malvér využíva na vykonávanie príkazov rozhranie Javascript API pre Mac OS Installer.

Bezpečnostná spoločnosť doteraz nebola schopná: určiť, ako príkazy povedú k ďalšiemu, a stále teda nie je známe, do akej miery predstavuje Silver Sparrow hrozbu. Bezpečnostná spoločnosť sa napriek tomu domnieva, že malware je vážny.

Na strane spoločnosti Apple spoločnosť zrušila certifikát použitý na podpísanie balíka súvisiaceho s malwarom Silver Sparrow.

Napriek notárskej službe spoločnosti Apple sa vývojári škodlivého softvéru pre macOS úspešne zamerali na produkty spoločnosti Apple, vrátane tých, ktoré používajú najnovší čip ARM, ako sú MacBook Pro, MacBook Air a Mac Mini.

Apple tvrdí, že má „priemyselný špičkový ”mechanizmus ochrany používateľov, ale hrozba škodlivého softvéru sa stále znovu objavuje.

Zdá sa, že aktéri hrozieb sú už v predstihu a zameriavajú sa na čipy M1 v plienkach. A to aj napriek tomu, že mnoho legitímnych vývojárov neprenieslo svoje aplikácie na novú platformu.

Malvér Silver Sparrow pre macOS dodáva binárne súbory pre Intel a ARM, používa AWS a Akamai CDN

Vedci vysvetlili Silver Prevádzky Sparrowa v blogu „Clipping Silver Sparrow's wing: Outing macOS malware before it takes flight“.

Nový malware existuje v dvoch binárnych súboroch, formát Mach-object zameraný na procesory Intel x86_64 a Mach-O binárne riešenie určené pre počítače M1 Mac.

Malvér pre macOS sa inštaluje prostredníctvom inštalačných balíkov spoločnosti Apple s názvom „update.pkg“ alebo „updater.pkg.“

Archívy obsahujú kód JavaScript, ktorý sa spustí pred vykonaním inštalačného skriptu, a vyzve používateľa, aby povolil program „určte, či je možné softvér nainštalovať.“

Ak to používateľ akceptuje, kód JavaScript nainštaluje skript s názvom verx.sh. Prerušenie procesu inštalácie je v tomto okamihu márne, pretože podľa Malwarebytes je systém už infikovaný.

Po nainštalovaní skript kontaktuje každú hodinu príkazový a riadiaci server a skontroluje vykonanie príkazov alebo binárnych súborov.

Veliteľské a kontrolné stredisko beží na infraštruktúre Amazon Web Services (AWS) a Akamai content delivery network (CDN). Vedci tvrdia, že použitie cloudovej infraštruktúry sťažuje blokovanie vírusu.

Vedci prekvapivo nezistili rozmiestnenie konečného užitočného množstva, a preto bol hlavný cieľ malvéru záhadou.

Poznamenali, že malware pravdepodobne čakal na splnenie určitých podmienok. Podobne by to mohlo zistiť, že sú monitorovaní bezpečnostnými výskumníkmi, a tak sa vyhnúť nasadeniu škodlivého užitočného zaťaženia.

Po spustení vypíše binárne súbory Intel x86_64 „Hello World“, zatiaľ čo binárne súbory Mach-O zobrazia „Urobili ste to“ ! “

Vedci ich pomenovali„ binárne súbory okoloidúcich “, pretože nevykazovali nijaké škodlivé správanie. Malvér macOS má navyše mechanizmus, ktorý sa sám odstraňuje, čo zvyšuje jeho tajné schopnosti.

Zistili však, že funkcia automatického odstránenia nikdy nebola použitá na žiadnom z infikovaných zariadení. Malvér tiež vyhľadá img URL, z ktorej bol stiahnutý po inštalácii. Tvrdili, že vývojári škodlivého softvéru chceli sledovať, ktorý distribučný kanál je najefektívnejší.

Vedci nedokázali zistiť, ako bol malware doručený, ale možné distribučné kanály zahŕňajú falošné aktualizácie typu flash, pirátsky softvér, škodlivé reklamy alebo legitímne aplikácie.

Kyberzločinci definujú pravidlá svojich útokov a je to je na nás, aby sme sa bránili proti ich taktike, aj keď tieto taktiky nie sú úplne jasné. To je situácia v prípade Silver Sparrow, novo identifikovaného škodlivého softvéru zameraného na macOS. V súčasnosti sa to nezdá byť príliš hrozné, ale môže to poskytnúť náhľad na taktiku, proti ktorej by sme sa mali brániť.

Technické špecifikácie škodlivého softvéru Silver Sparrow

Podľa prieskumu vedcov existujú dve verzie škodlivého softvéru Silver Sparrow, označované ako „verzia 1“ a „verzia 2“.

Malvérová verzia 1

- Názov súboru: updater.pkg (inštalačný balík pre v1)

- MD5: 30c9bc7d40454e501c358f77449071aa

Malvér verzie 2

- Názov súboru: aktualizácia .pkg (inštalačný balík pre v2)

- MD5: fdd6fb2b1dfe07b0e57d4cbfef9c8149

Okrem zmien v adresách URL na stiahnutie a komentároch k skriptom mali dve verzie malvéru iba jeden zásadný rozdiel. Prvá verzia obsahovala binárny súbor Mach-O kompilovaný pre architektúru Intel x86_64, zatiaľ čo druhá verzia obsahovala binárny kód Mach-O kompilovaný pre architektúry Intel x86_64 aj M1 ARM64. To je dôležité, pretože architektúra M1 ARM64 je nová a pre novú platformu bolo objavených veľmi málo hrozieb.

Zdá sa, že kompilované binárne súbory Mach-O nič nerobia, preto sa im hovorí „nezúčastnený človek“ binárne súbory. “

Ako sa distribuuje strieborný vrabec?Na základe správ je veľa hrozieb systému macOS distribuovaných prostredníctvom škodlivých reklám ako samostatný samostatný inštalátor vo forme PKG alebo DMG, ktorý sa maskuje ako legitímna aplikácia - napríklad Adobe Flash Player - alebo ako aktualizácie. V takom prípade však útočníci malware distribuovali v dvoch odlišných balíkoch: updater.pkg a update.pkg. Obe verzie používajú na vykonanie rovnaké techniky, líšia sa iba kompiláciou binárneho kódu pre nezainteresovaných.

Jedinou jedinečnou vecou programu Silver Sparrow je, že jeho inštalačné balíčky využívajú na vykonávanie podozrivých príkazov rozhranie JavaScript API inštalačného programu macOS. Zatiaľ čo to robí aj nejaký legitímny softvér, malware to robí prvýkrát. Toto je odchýlka od správania, ktoré zvyčajne pozorujeme u škodlivých inštalátorov systému macOS, ktorí na vykonávanie príkazov zvyčajne používajú skripty pred inštaláciou alebo po inštalácii. V prípadoch predinštalovania a po inštalácii inštalácia vygeneruje konkrétny telemetrický vzor, ktorý vyzerá takto:

- Rodičovský proces: package_script_service

- Proces: bash, zsh, sh, Python, alebo iný tlmočník

- Príkazový riadok: obsahuje predinštalovanie alebo následné nainštalovanie

Tento telemetrický vzor sám o sebe nie je zvlášť verným indikátorom škodlivosti, pretože dokonca aj legitímny softvér používa tieto skripty, ale spoľahlivo identifikuje inštalatérov pomocou predinštalácie a postinštalácie skriptov všeobecne. Silver Sparrow sa líši od toho, čo očakávame od škodlivých inštalátorov systému macOS, zahrnutím príkazov JavaScript do súboru XML definície distribúcie balíka. Takto sa vytvorí iný telemetrický vzor:

- Nadradený proces: Inštalátor

- Proces: bash

Rovnako ako v prípade skriptov predinštalovania a po inštalácii tento telemetrický vzor nestačí na identifikáciu škodlivého správania ako takého. Skripty pred inštaláciou a po inštalácii obsahujú argumenty príkazového riadku, ktoré poskytujú informácie o tom, čo sa vlastne vykonáva. Škodlivé príkazy JavaScriptu sa na druhej strane spúšťajú pomocou legitímneho procesu inštalátora systému MacOS a poskytujú veľmi malý prehľad o obsahu inštalačného balíka alebo o tom, ako tento balík používa príkazy JavaScript.

Vieme, že škodlivý softvér bol nainštalovaný prostredníctvom inštalačných balíkov spoločnosti Apple (súbory .pkg) s názvom update.pkg alebo updater.pkg. Nevieme však, ako boli tieto súbory doručené používateľovi.

Tieto súbory .pkg obsahovali kód JavaScript, a to tak, že by sa kód spustil na samom začiatku, ešte pred skutočným spustením inštalácie. . Používateľ by potom dostal otázku, či chce spustiť program, aby „určil, či je možné softvér nainštalovať.“

Inštalačný program spoločnosti Silver Sparrow informujúci používateľa:

„Tento balík spustí program, ktorý určí, či je možné softvér nainštalovať.“

To znamená, že ak by ste klikli na tlačidlo Pokračovať, ale potom si to lepšie rozmysleli a ukončili inštalačný program, bolo by neskoro. Už ste boli infikovaní.

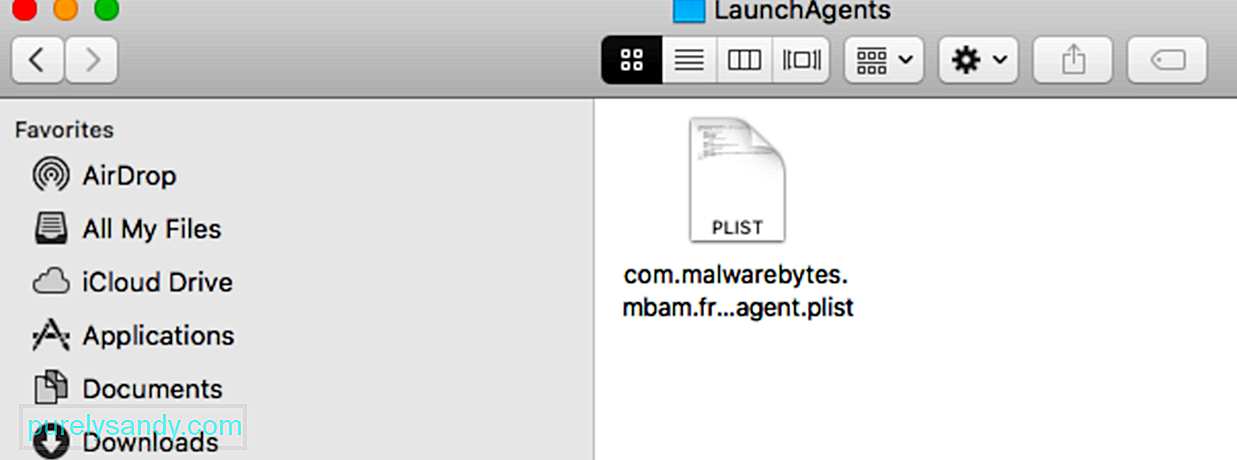

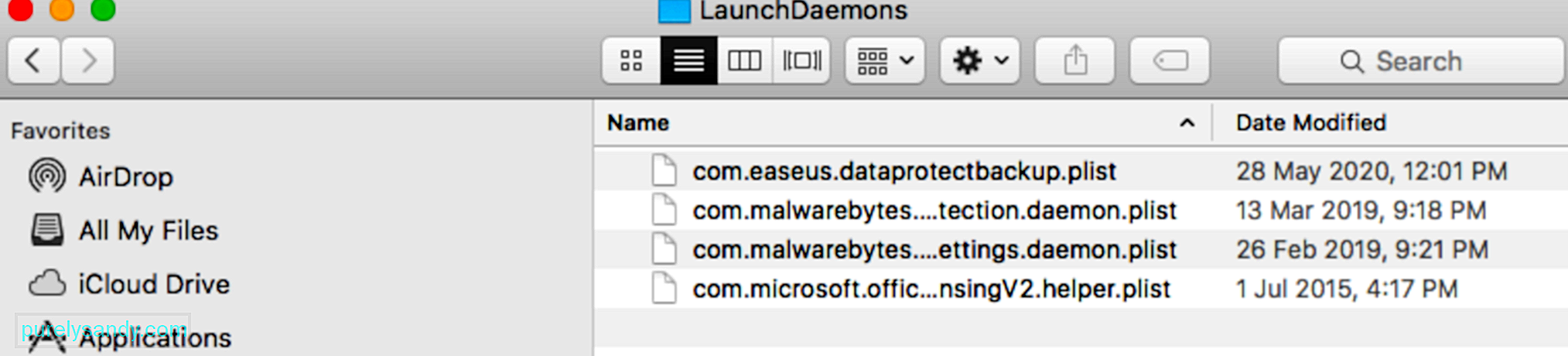

Ďalším znakom škodlivej aktivity bol proces PlistBuddy, ktorý vo vašom počítači Mac vytvoril nástroj LaunchAgent.

LaunchAgents poskytuje spôsob, ako poučiť launchd, inicializačný systém macOS, pravidelne alebo automaticky vykonávať úlohy. Môžu byť napísané ľubovoľným používateľom v koncovom bode, ale zvyčajne sa tiež vykonajú ako používateľ, ktorý ich píše.

Existuje mnoho spôsobov, ako vytvoriť zoznamy nehnuteľností (plists) v systéme macOS, a niekedy hackeri na dosiahnutie svojich potrieb používajú rôzne metódy. Jedným z takýchto spôsobov je prostredníctvom PlistBuddy, vstavaného nástroja, ktorý umožňuje vytvárať rôzne zoznamy vlastností v koncovom bode, vrátane LaunchAgents. Hackeri sa niekedy obracajú na PlistBuddy, aby zabezpečili vytrvalosť, a to umožňuje obrancom ľahko skontrolovať obsah LaunchAgent pomocou EDR, pretože všetky vlastnosti súboru sa pred napísaním zobrazia na príkazovom riadku.

V Silver Sparrow v tomto prípade sú to príkazy na napísanie obsahu plistu:

- PlistBuddy -c „Add: Label string init_verx“ ~ / Library / Launchagents / init_verx.plist

- PlistBuddy -c „Pridať: RunAtLoad bool true“ ~ / Library / Launchagents / init_verx.plist

- PlistBuddy -c „Add: StartInterval integer 3600“ ~ / Library / Launchagents / init_verx.plist

- PlistBuddy -c „Pridať: Pole ProgramArguments“ ~ / Library / Launchagents / init_verx.plist

- PlistBuddy -c „Pridať: ProgramArgumenty: 0 reťazcov '/ bin / sh'“ ~ / Knižnica / Launchagents / init_verx.plist

- PlistBuddy -c „Pridať: Programové argumenty: 1 reťazec -c“ ~ /Library/Launchagents/init_verx.plist

LaunchAgent Plist XML bude pripomínať nasledovné:

Štítok

init_verx

RunAtLoad

true

StartInterval

3600

ProgramArgumenty

'/ bin / sh'

-c

“~ / Library / Application \\ Support / verx_updater / verx. sh ”[časová známka] [údaje z plistu stiahnuté]

Silver Sparrow tiež obsahuje kontrolu súborov, ktorá spôsobí odstránenie všetkých mechanizmov a skriptov perzistencie kontrolou prítomnosti ~ / Library /._ izola na disku. Ak je súbor k dispozícii, Silver Sparrow odstráni všetky jeho komponenty z koncového bodu. Haše hlásené z Malwarebytes (d41d8cd98f00b204e9800998ecf8427e) naznačovali, že súbor ._insu je prázdny.

ak [-f ~ / Library /._ insu]

potom

rm ~ / Library / Launchagents / verx.plist

rm ~ / Library / Launchagents / init_verx.plist

rm /tmp/version.json

rm /tmp/version.plist

rm / tmp / verx

rm -r ~ / Library / Application \\ Support / verx_updater

rm / tmp / agent.sh

launchctl remove init_verx

Na konci inštalácie vykoná Silver Sparrow dva vyhľadávacie príkazy na skonštruovanie údajov pre zvlnenú požiadavku HTTP POST, ktorá naznačuje, že došlo k inštalácii. Jeden získa systémové hlásenie UUID a druhý vyhľadá adresu URL použitú na stiahnutie pôvodného súboru balíka.

Spustením dotazu sqlite3 vyhľadá škodlivý softvér pôvodnú adresu URL, z ktorej bol stiahnutý súbor PKG, čo počítačovým zločincom poskytne myšlienka úspešných distribučných kanálov. Spravidla vidíme tento druh aktivity so škodlivým adware v systéme macOS: sqlite3 sqlite3 ~ / Library / Preferences / com.apple.LaunchServices.QuarantineEventsV * 'vyberte LSQuarantineDataURLString z LSQuarantineEvent, kde LSQuarantineDataURLString ako „[redacted]“ zoradiť podľa > Ako odstrániť malware Silver Sparrow z Mac

Spoločnosť Apple rýchlo podnikla kroky na potlačenie vývojárskych certifikátov, ktoré umožňovali inštaláciu škodlivého softvéru Silver Sparrow. Ďalšie inštalácie by preto už nemali byť možné.

Zákazníci spoločnosti Apple sú zvyčajne chránení pred škodlivým softvérom, pretože všetok softvér stiahnutý mimo Mac App Store musí byť notársky overený. V tomto prípade sa zdá, že autori škodlivého softvéru dokázali získať certifikát, ktorý sa použil na podpísanie balíka.

Bez tohto certifikátu už malware nemôže infikovať viac počítačov.

Ďalším spôsobom, ako zistiť Silver Sparrow, je vyhľadať prítomnosť indikátorov, ktoré potvrdia, či máte na mysli infekciu Silver Sparrow alebo niečo iné:

- Vyhľadajte proces, ktorý sa zdá byť vykonávaný PlistBuddy v spojení s príkazovým riadkom obsahujúcim nasledujúce: LaunchAgents a RunAtLoad a true. Táto analytika pomáha nájsť viac skupín malvéru v systéme macOS, ktoré zabezpečujú perzistenciu LaunchAgent.

- Vyhľadajte proces, ktorý sa javí ako sqlite3, ktorý sa vykonáva v spojení s príkazovým riadkom, ktorý obsahuje: LSQuarantine. Táto analytika pomáha nájsť viac skupín malvéru v systéme macOS, ktoré manipulujú alebo prehľadávajú metadáta stiahnutých súborov.

- Vyhľadajte proces, ktorý sa zdá byť spustený v kombinácii s príkazovým riadkom, ktorý obsahuje: s3.amazonaws.com. Táto analytika pomáha nájsť viac skupín malvéru v systéme macOS pomocou segmentov S3 na distribúciu.

Prítomnosť týchto súborov tiež naznačuje, že vaše zariadenie bolo napadnuté verziou škodlivého softvéru Silver Sparrow verzie 1 alebo 2. :

- ~ / Library /._ insu (prázdny súbor, ktorý slúži na signalizáciu toho, že sa malvér sám odstráni)

- /tmp/agent.sh (pre inštaláciu je spustený shell skript)

- /tmp/version.json (súbor stiahnutý zo S3 na určenie priebehu vykonávania)

- /tmp/version.plist (verzia.json prevedená na zoznam vlastností)

Pre malvér verzie 1:

- Názov súboru: updater.pkg (inštalačný balík pre v1) alebo updater (binárny bystander Mach-O Intel v balíku v1)

- MD5: 30c9bc7d40454e501c358f77449071aa alebo c668003c9c5b1689ba47a431512b03cc3.am

- [.] com (segment S3 obsahujúci verziu.json pre v1)

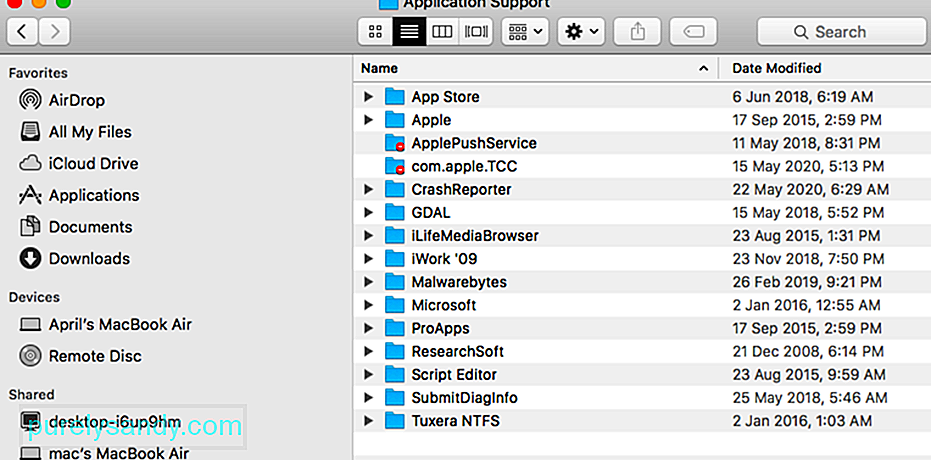

- ~ / Library / Application Support / agent_updater / agent.sh (skript v1, ktorý sa spúšťa každú hodinu)

- / tmp / agent (súbor obsahujúci konečné užitočné zaťaženie v1, ak je distribuovaný)

- ~ / Library / Launchagents / agent.plist (mechanizmus pretrvávania v1)

- ~ / Library / Launchagents / init_agent.plist (v1 mechanizmus vytrvalosti)

- ID vývojára Saotia Seay (5834W6MYX3) - binárny podpis v1 nezúčastneného diváka odvolaný spoločnosťou Apple

Pre malvér verzie 2:

- Názov súboru: update.pkg (inštalačný balík pre v2) alebo tasker.app/Contents/MacOS/tasker (bystander Mach-O Intel & amp; M1 binárne vo v2)

- MD5: fdd6fb2b1dfe07b0e57d4cbfef9c8149 alebo b370191228fef li>

- s3.amazonaws [.] com (vedro S3 obsahujúce verziu.json pre v2)

- ~ / Knižnica / Podpora aplikácií / verx_updater / verx.sh (skript v2, ktorý sa spúšťa každú hodinu)

- / tmp / verx (súbor obsahujúci konečné užitočné množstvo v2, ak je distribuovaný)

- ~ / Library / Launchagents / verx.plist (v2 persistence mechanism)

- ~ / Library / Launchagents / init_verx.plist (v2 persistence mechanism)

- ID vývojára Julie Willey (MSZ3ZH74RK) - V2 bystander binárny podpis odvolaný spoločnosťou Apple

Ak chcete odstrániť malware Silver Sparrow, môžete urobiť tieto kroky:

1. Skenujte pomocou softvéru proti malvéru.Najlepšou ochranou proti škodlivému softvéru vo vašom počítači bude vždy spoľahlivý softvér proti malvéru, napríklad Outbyte AVarmor. Dôvod je jednoduchý, antivírusový softvér prehľadá celý váš počítač, vyhľadá a odstráni všetky podozrivé programy bez ohľadu na to, ako dobre sú skryté. Ručné odstránenie škodlivého softvéru môže fungovať, ale vždy existuje šanca, že vám niečo bude chýbať. Dobrý program proti malvéru nie.

2. Odstráňte programy, súbory a priečinky programu Silver Sparrow.

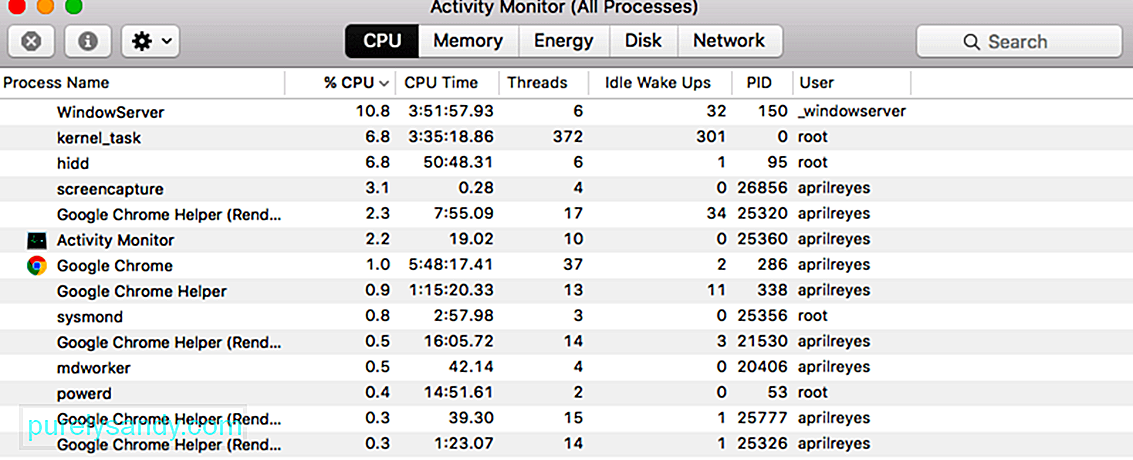

Ak chcete odstrániť malware Silver Sparrow z počítača Mac, najskôr prejdite na Monitor aktivity a ukončite všetky podozrivé procesy. V opačnom prípade sa vám pri pokuse o odstránenie zobrazí chybové hlásenie. Ak sa chcete dostať do Monitoru aktivity, postupujte takto:

Po odstránení všetkých podozrivých programov budete musieť odstrániť aj škodlivý softvér. súbory a priečinky. Nasledujú nasledujúce kroky:

Po manuálnom odstránení škodlivého softvéru z pevných diskov vášho počítača budete musieť odinštalovať aj všetky rozšírenia prehľadávača Najlepšie výsledky. Prejdite do ponuky Nastavenia & gt; Rozšírenia v prehliadači, ktoré používate, a odstráňte všetky rozšírenia, ktoré nepoznáte. Prípadne môžete prehliadač resetovať na predvolené, pretože tým odstránite aj všetky rozšírenia.

SúhrnMalvér Silver Sparrow zostáva záhadný, pretože ani po dlhej dobe nesťahuje ďalšie užitočné zaťaženie. To znamená, že nemáme predstavu o tom, na čo bol malware navrhnutý, a používatelia počítačov Mac a bezpečnostní experti by si tak boli lámaní hlavu nad tým, čo to má robiť. Napriek nedostatku škodlivých činností predstavuje prítomnosť samotného škodlivého softvéru hrozbu pre infikované zariadenia. Preto by mal byť okamžite odstránený a všetky jeho stopy.

YouTube Video: Všetko, čo potrebujete vedieť, keď je počítač Mac infikovaný novým malvérom Silver Sparrow

09, 2025